Divulgación: Las opiniones y opiniones expresadas aquí pertenecen únicamente al autor y no representan las opiniones y opiniones del editorial de Crypto.News.

A medida que el escándalo continúa desarrollándose y los expertos examinan cuán severamente altos funcionarios han comprometido la seguridad nacional de los Estados Unidos en esa filtración de chat de señal, y se avergüenzan a través de controvertidos post-declaraciones, quiero echar un vistazo más de cerca a un episodio particular de la historia.

También te puede gustar: Como AI reescribe la historia, Blockchain Technology es una línea de defensa | Opinión

Al principio, la Casa Blanca negó que el chat haya existido alguna vez. Pero cuando quedó claro que había demasiada evidencia para refutar, cambiaron tácticas, negando que el chat haya contenido alguna información clasificada de importancia de seguridad nacional. Y, de hecho, ¿qué prueba puede presentar el periodista Jeffrey Goldberg después de dejar esa charla? Además, el chat se estableció en mensajes de autodestrucción después de un período de tiempo. Así que imagine una audiencia judicial en la que las partes deben presentar pruebas, y la única prueba disponible consiste en capturas de pantalla, en otras palabras, prácticamente nada, ya que dicha evidencia es casi imposible de verificar.

La respuesta es bastante simple: si el periodista se encargó de preservar adecuadamente dicha evidencia. Podría demostrar que tenía acceso a información confidencial en un momento en que no debería haberlo hecho, publicando sumas de hash criptográfico de esa información. Si no hubiera estado en el chat, no hubiera sabido cuándo y dónde planeaban golpear a Yemen, quien era el objetivo, y así sucesivamente. Ciertos detalles pueden volverse públicos más tarde, pero no en el momento en que ocurrió el chat, ¿corrección?

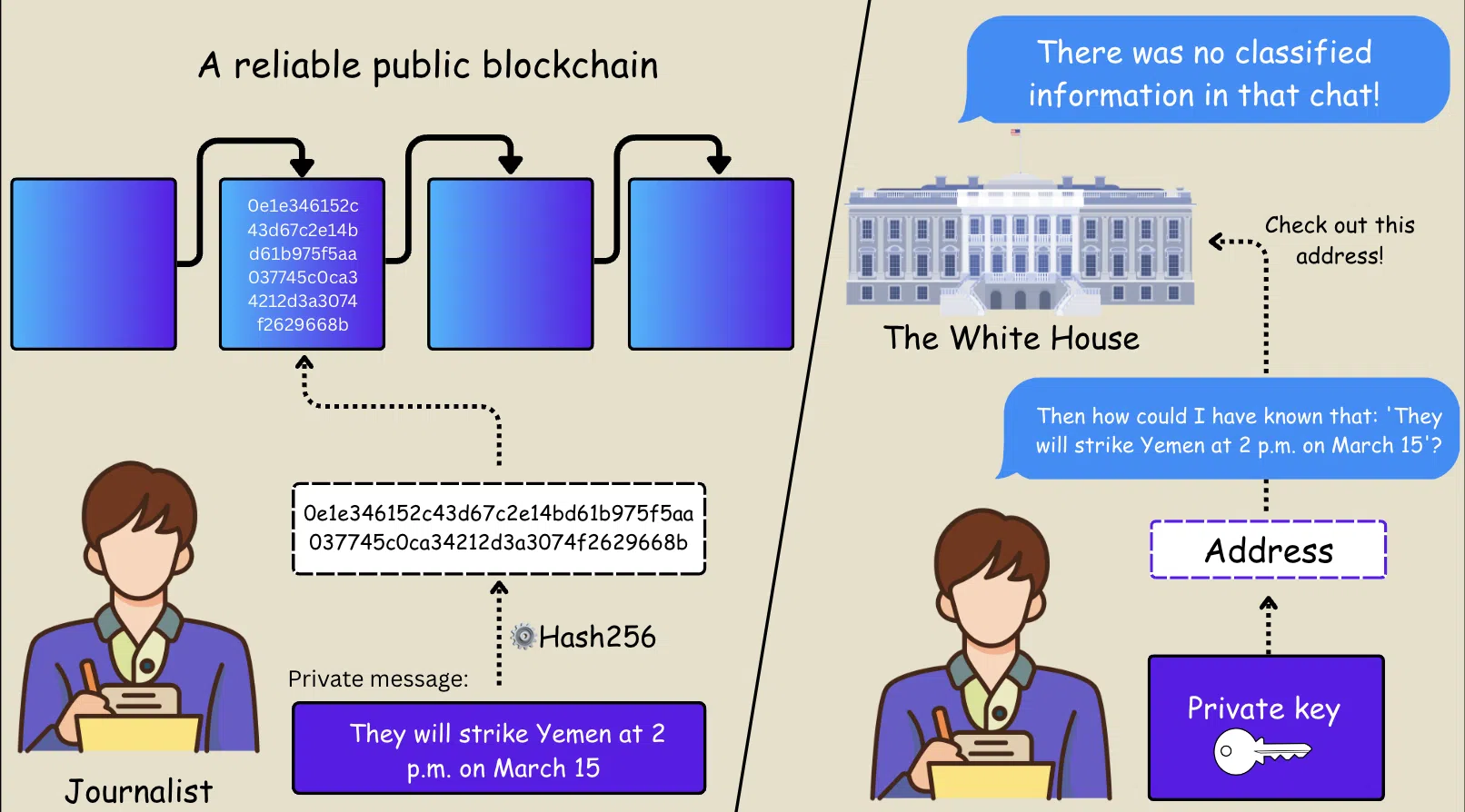

La solución se encuentra en un método criptográfico conocido como prueba de existencia sin divulgación. Implica dos elementos básicos: hashes criptográficos y marcas de tiempo confiables. Esto se puede hacer en blockchain manualmente, si uno conoce el proceso, o a través de una variedad de aplicaciones y servicios que ofrecen pruebas de marca de tiempo basadas en blockchain.

Así es como funciona: escribe un mensaje (por ejemplo, copiando y pegando desde el chat), genera una suma hash del mensaje, lo publica en una cadena de bloques y guarda la clave privada para la dirección utilizada para publicarlo. Más tarde necesitará esta clave privada para demostrar que era su dirección (es decir, usted personalmente) la que publicó el hash y, por lo tanto, tenía conocimiento del mensaje original en ese momento. Una cuenta de redes sociales también puede cumplir una función similar, pero recuerde que las plataformas sociales son sistemas centralizados, vulnerables y, a diferencia de blockchains, no inmutables.

Entonces, ahí está, una nota para todos los periodistas que algún día pueden necesitar demostrar la existencia de un hecho sin revelar su contenido.

Diagrama de proceso: prueba de existencia usando blockchain | Fuente: Cortesía del autor

Este proceso crea un registro innegable y marcado en el tiempo que confirma que existía un mensaje original específico y que el editor era conocido en el momento en que se confirmó la transacción blockchain, todo sin revelar el contenido públicamente hasta que el periodista elija hacerlo.

Leer más: Más allá del consenso: la privacidad de la transacción es la próxima frontera de seguridad de Blockchain | Opinión